Miercoles

1 de Mayo de 2024

TECNOLOGÍA

13 de marzo de 2022

La verificación en dos pasos, una herramienta fundamental de seguridad, puede ser también un impedimento a la hora de agregar nuestra cuenta a un nuevo dispositivo. Cómo sortear estos obstáculos sin correr riesgos.

El celular es desde hace tiempo el dispositivo más importante en nuestras vidas. WhatsApp o apps similares para comunicarnos con el mundo, el correo electrónico, el banco, fotos y videos y hasta la tele. Pero eso no es todo: la mayoría lo usamos para guardar las contraseñas de todas nuestras cuentas. ¿Qué pasa si nos lo roban o se nos rompe?

Hace unos días me escribió mi hermana, con una sorprendente calma: se le cayó el celular y se le arruinó la pantalla. Estaba prendido pero no se veía nada. Por suerte tenía WhatsApp Web abierto así que me habló por ahí para pedirme un muleto hasta poder arreglarlo o comprar uno nuevo.

Vino a casa, sacamos el chip del teléfono roto y lo pusimos en uno veterano que tengo para este tipo de emergencias. Por ser Android, teníamos que empezar por el principio: poner la cuenta de Google.

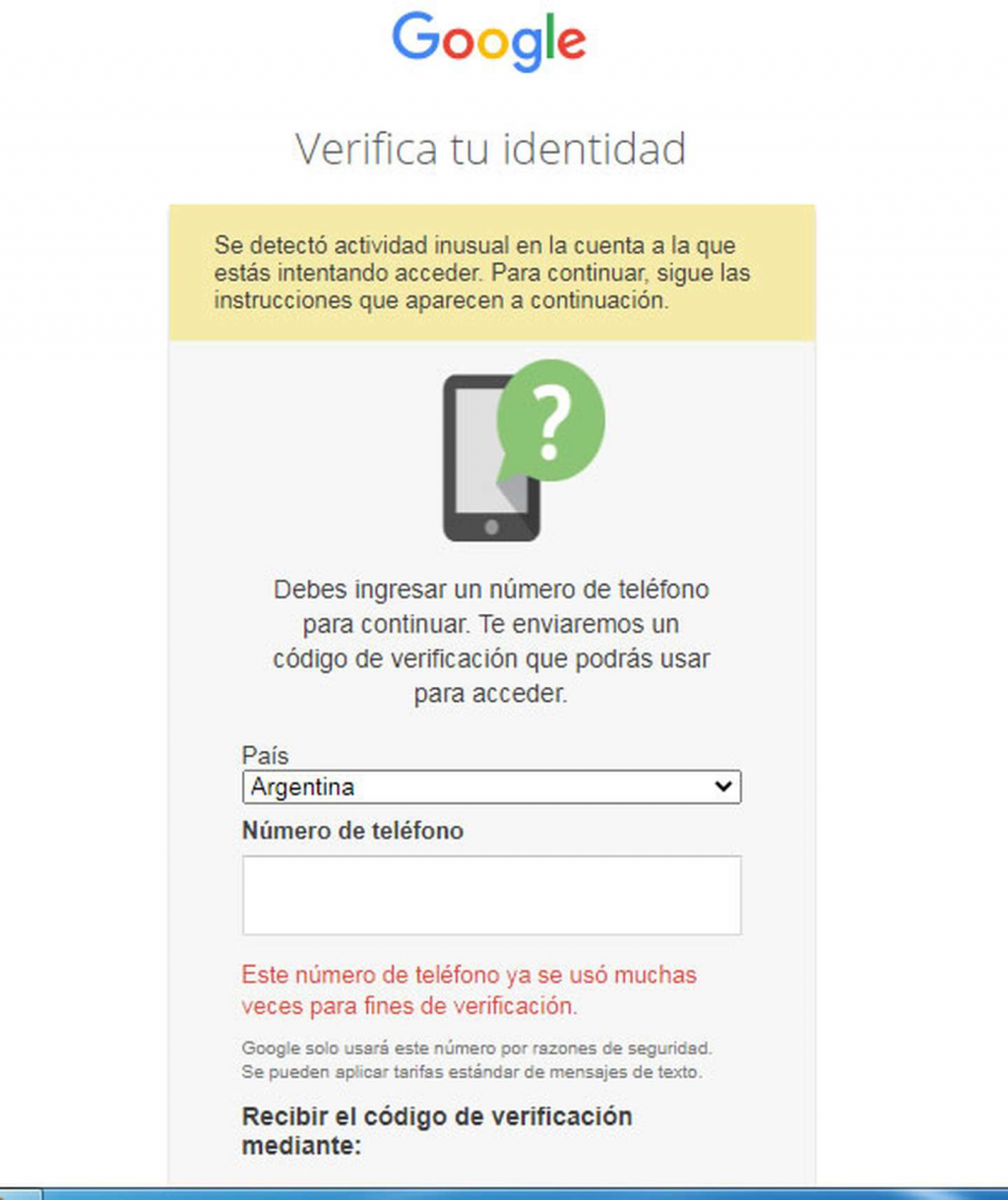

Tras algunas dudas iniciales -no tenía acceso a su bloc de notas con contraseñas- probó y acertó. ¿El problema? Por la verificación en dos pasos -que incluye la contraseña y otro método de validación- Google le pidió que confirme que era ella y no un extraño que estaba iniciando sesión. Y la confirmación se hace en un “dispositivo de confianza”. Spoiler: el celular roto era uno de ellos.

Dispositivos de confianza y verificación en dos pasos.

Uno de los dispositivos de confianza, con la cuenta de Google cargada, era su notebook. Que estaba en su casa, claro. Fuimos a la mía de escritorio para entrar a su Gmail y hacer la validación desde ahí.

También pidió que confirmemos ser ella en un dispositivo de confianza. Pero nos ofreció una alternativa: un mensaje de texto, que afortunadamente apareció en el teléfono en el que habíamos puesto la tarjeta SIM, aunque todavía no habíamos podido llegar a la pantalla de inicio.

Con su cuenta en la computadora pudimos confirmar el acceso en el celular y ahí procedió a entrar a su bloc de notas, del que también hacía falta recordar la contraseña, por supuesto. (Nota extra: guarden en algún lugar, anotado en su casa, las dos o tres contraseñas maestras que necesitan para volver a entrar en su mundo digital). Con un celular funcionando se fue a la casa y me dejó a mi con una idea para esta columna. Win-Win.

Todo este trajín me hizo pensar. ¿Y si le hubiera pasado de viaje, sin otro dispositivo para validar su identidad? ¿O sin la tarjeta SIM para que le llegue un SMS que opere como segundo factor de autenticación?

Hablé con Google Argentina, que me brindó una serie de opciones para este tipo de situaciones.

Recuperar la cuenta si el teléfono fue robado/extraviado: en caso de que ocurra esta situación, el usuario deberá salir de su cuenta en el dispositivo que ya no usa. Para recuperar la cuenta, deberá seguir los siguientes pasos: 1) Acceder a la Cuenta de Google, 2) presionar “No tengo mi teléfono” y 3) elegir una de las opciones disponibles y realizar los pasos que aparecen en pantalla. En caso de que no aparezca ninguna, lo recomendable es intentar acceder desde una computadora que se utilice con frecuencia. Más información en este enlace.

Cómo acceder a una cuenta en caso de que se solicite un código por mensaje de texto y no se cuente con un teléfono: siempre es importante tener un método de validación y que el mismo esté actualizado, pero en caso de no tenerlo, lo recomendable es ingresar al formulario de recuperación de cuentas. Facilita mucho la recuperación accediendo desde un equipo y ubicación con el que se suele conectar a dicha cuenta.

La importancia del segundo factor de autenticación

Frente a filtraciones de datos o hackeos, es importante tener un segundo método de verificación para acceder a nuestras cuentas. La verificación en dos pasos requiere que el usuario use un segundo factor para iniciar sesión a su cuenta, además del nombre de usuario y contraseña. De esta forma, aunque tengan el password no podrán entrar a nuestra cuenta sin el segundo dato.

Algunas formas de estos segundos pasos de verificación incluyen: un código de seis dígitos generado por una aplicación, un mensaje de texto, un aviso que recibe en un dispositivo de confianza o el uso de una clave de seguridad física (el tipo de segundo paso más seguro).

📻Seguinos de lunes a viernes de 9 a 13 hs por FM GUALAMBA 93.7 MHZ y a través de la página web

www.fmgualamba.com.ar

🗣(Compartí con nosotros tus comentarios, denuncias, fotos y videos al WhatsApp 3624100411 / Fijo 362 457-3782

Seguinos y enterate de toda la actualidad en www.alertaurbana.com.ar